취약점 명

- Samba 원격 코드 실행 Heap Buffer Overflow 취약점 (CVE-2021-44142)

소개

Samba 4.13.17 이전 버전에서 원격으로 허용하는 범위를 벗어난 Heap OOB read/write 및 Heap Buffer Overflow 취약점이 발견되었습니다. VFS 모듈 vfs_fruit을 사용하는 설치 프로그램이며 4.13.17 이전의 모든 Samba 버전은 공격에 취약합니다. 공격자는 영향을 받는 Samba에서 Root 권한로 임의의 코드를 실행합니다.

vfs_fruit의 기본 구성에 문제가 있습니다. fruit:fruit=netatalk 또는 fruit:resource=file을 사용하는 fruit VFS 모듈입니다. 두 옵션을 모두 기본값과 다른 설정으로 설정하면 시스템은 보안 문제의 영향을 받지 않습니다.

분석

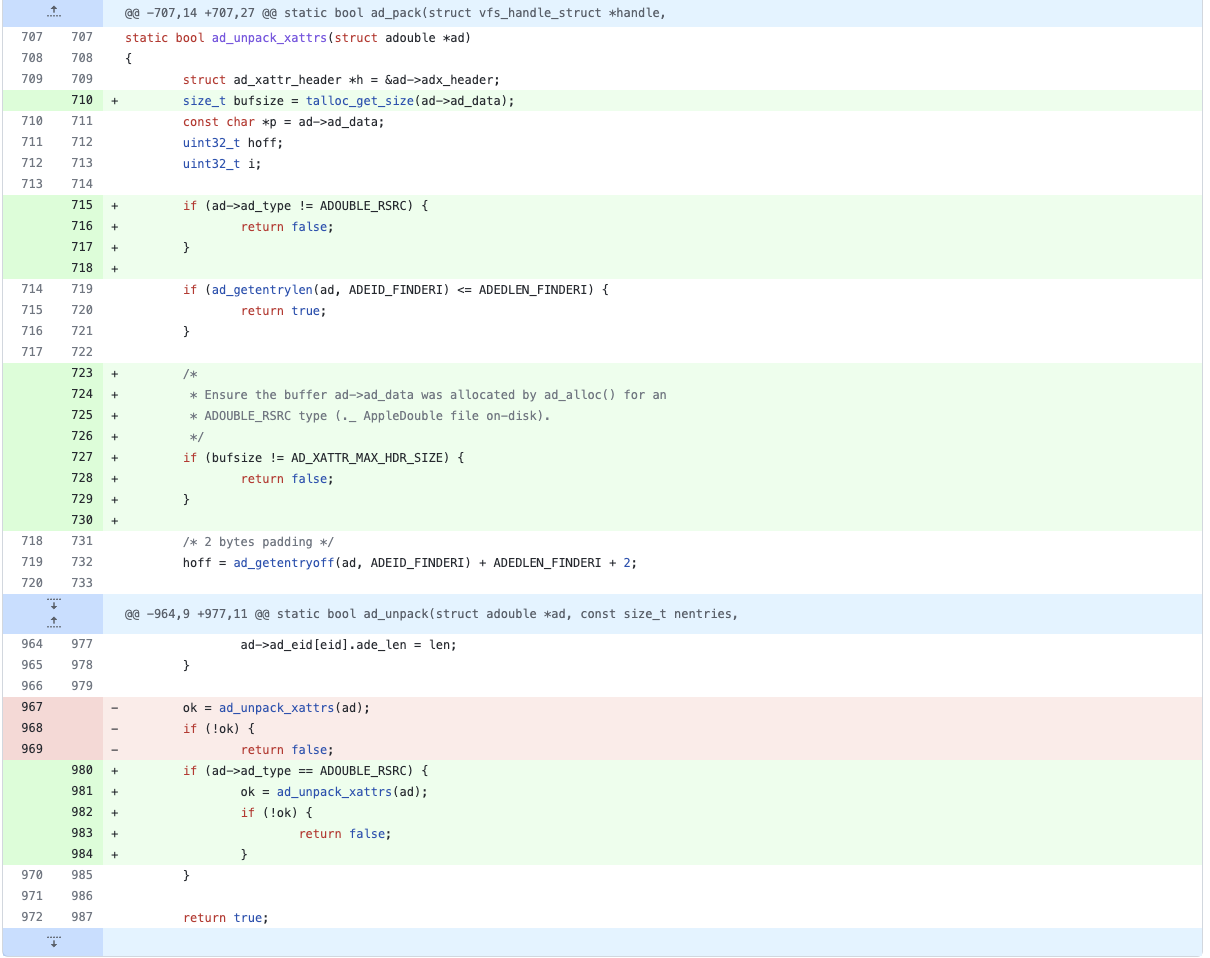

967번 줄에 ad_unpack_xattrs 함수(반환되는 제대로 실행되었으면 [ok]), 그렇지 않으면 false를 반환하여 압축 풀기가 성공하지 못했음을 알리는 코드이며

707번 줄인 ad_unpack_xattrs (struct adouble *ad) 를 보면 실제로 할당 변경 사항, 포크 유형 검사를 보여주고 AppleDouble 확장 속성 리소스 포크의 최대 헤더 크기를 초과하지 않는지 확인 합니다.

항목의 패치(버퍼 크기 확인)를 보고 각 경우에 예상되는 버퍼 크기를 확인하는 함수가 ad_entry_check_size 입니다. ad_get_entry(const structure adouble *ad, int eid)가 앞에서 설명한 보안 유효성 검사 함수를 호출하는 것을 볼 수 있습니다.

cycle을 종료하고 vfs_fruit 모듈로 돌아가기 위해 ad_get_entry는 ad_empty_finderinfo 및 다음과 같은 읽기/쓰기 함수에서 호출됩니다 readdir_attr_meta_finderi_netatalk, fruit_pread_meta_adouble, fruit_pwrite_meta_netatalk

영향을 받는 버전

Samba 4.13.17 이전 버전 CVSS Score : 9.9 / 10.0 (CRITICAL)

해결 방법

- Samba 4.13.17, 4.14.12, 4.15.5 버전 업그레이드

- Samba 구성 smb.conf의 “vfs objects” 줄에 있는 구성된 VFS 개체 목록에서 “fruit” VFS 모듈을 제거

Reference

https://www.samba.org/samba/history/security.html https://security-tracker.debian.org/tracker/CVE-2021-44142 https://www.whitesourcesoftware.com/resources/blog/samba-vulnerability-cve-2021-44142/ https://www.zerodayinitiative.com/blog/2022/2/1/cve-2021-44142-details-on-a-samba-code-execution-bug-demonstrated-at-pwn2own-austin

'Security > CVE' 카테고리의 다른 글

| Apache Sping4Shell 취약점 분석 (1) | 2024.04.25 |

|---|---|

| Apache Log4Shell 분석 (0) | 2024.04.25 |

| CVE-2021-22205 분석 (0) | 2024.04.25 |

| CVE-2020-14871 분석 (0) | 2024.04.25 |

| CVE-2009-0545 분석 (0) | 2024.04.25 |